今天是2022年4月1日,虽然是愚人节,但是我要开始学习JAVA。

Lede的OpenWrt在编译树莓派4B的5.10Kernel时候的问题

问题1.

这个文件,[openwrt/openwrt.git] / target / linux / generic / hack-5.10 / 904-debloat_dma_buf.patch。Lede的文件没有更新,所以有问题,造成编译的时候出现问题,所以需要从openwrt的git里面下载新文件覆盖。

问题2.

dtb的问题,可能由于使用5.10的kernel来编译树莓派4B的openwrt较少,本身也要使用试验性这个功能,所以出现一些问题。提示 lede/build_dir/target-aarch64_cortex-a72_musl/linux-bcm27xx_bcm2711/linux-5.10.108/arch/arm64/boot/dts 目录下缺少overlays文件夹,其实这个文件夹是指向 lede/build_dir/target-aarch64_cortex-a72_musl/linux-bcm27xx_bcm2711/linux-5.10.108/arch/arm/boot/dts/overlays 的软连接。可以手动建立这个软连接来解决这个问题。

神兽开网课了

我的妈,神兽今天开网课了,我和他妈妈比他还紧张,😄

细说VLAN之untag和tag

本篇文章是转载,目前还没有授权,如有意见请告知,我将删除

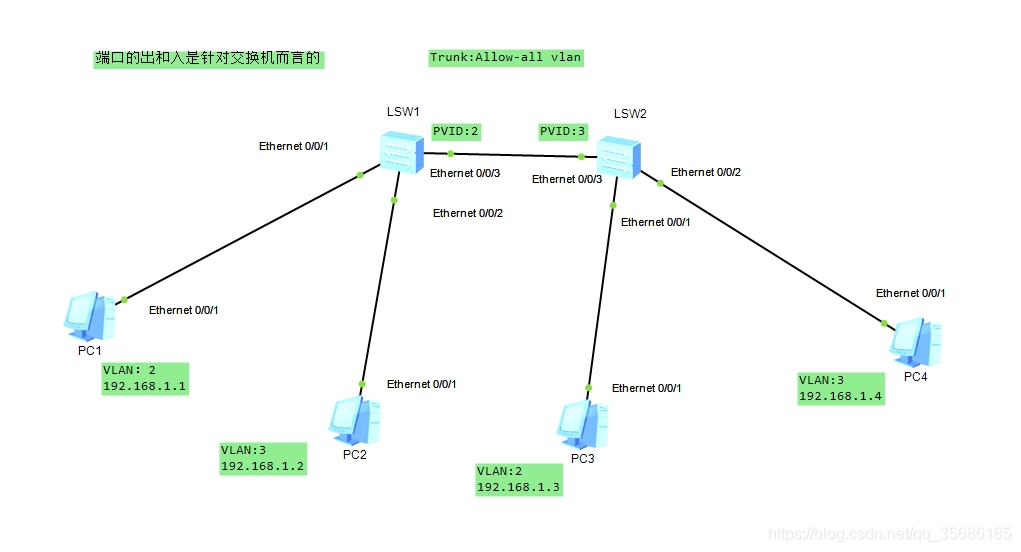

一、拓扑图

先给出上面拓扑图的结论,后面再详细讲解:

结论:只有PC1与PC4之间能相互通信,除此之外,所有PC之间均不能通信,比如PC1与PC3不能建立通信。针对Ping命令的一个知识:

要想ping通某台主机,必须满足两个条件:

1,源主机的ICMP请求包必须能达到目的主机。

2,目的主机的ICMP应答包必须能回到源主机。

二、理论基础

端口的出和入是针对交换机而言的,即数据帧进入交换机即为进入某个端口,

access:接入链路:

入方向:收到不带tag数据,打上本接口的PVID(port VLANID)

出方向:发出时,带tag的数据去掉tag(只有在与本接口的PVID相同的情况下才会去掉tag后向此接口转发数据帧,其他情况下则会拒绝此帧通过此接口)

trunk:干道链路(满足trunk所允许的列表)

出方向:发出的数据与本接口的PVID如果相同就去掉标记,如果不同就直接转发。

修改端口PVID:port trunk PVID VLAN +VLAN-ID

入方向:若收到的数据带tag,直接转;反之则打上本接口PVID

hybrid:混合链路(手工定义允许通过的VLAN以及通过时的动作)。

[[SWA-GigabitEthernet0/0/1] port link-type hybrid

[SWA-GigabitEthernet0/0/1] port hybrid tagged vlan 2 3 100

[SWA-GigabitEthernet0/0/2] port hybrid untagged vlan 2 100

[SWA-GigabitEthernet0/0/3] port hybrid untagged vlan 3 10

出方向:手工定义允许通过的VLAN以及VLAN通过时的动作

tagged :带标记转发(不去标记)

untagged:不带标记转发(去标记)

入方向:能发才能收(允许列表)

若收到带标记数据直接转发,若不带标记,就打上本接口PVID

接口下更改PVID:port hybrid pvid vlan 10

总体原则:

入方向一定要打上本接口的PVID

出方向则一定不带本接口的PVID

三、实验结论详解

1,PC1为何能Ping通PC4:

PC1到PC4方向:

PC1发出数据帧之后,数据帧在进入交换机的时候,即进入LSW1的E0/0/1接口的时候,根据上面的准则,此时接口E0/0/1会将这个数据帧打上本接口的默认VLANID即PVID(2),由于Trunk链路设置成允许所有VLAN的帧通过,且LSW1的接口E0/0/3的PVID为2,根据Trunk出方向规则(发出的数据与本接口的PVID如果相同就去掉标记,如果不同就直接转发。),由于此时数据帧的PVID为2,所以此PVID会被LSW1的接口E0/0/3去掉,然后向LSW2转发没有带标签的数据帧。

当数据帧到达LSW2的E0/0/3的时候,根据Trunk入方向规则(若收到的数据带tag,直接转;反之则打上本接口PVID),由于此帧不带tag,所以加上LSW2的默认VLANID(3),此时的帧处于LSW2中,且带有VLAN标签3,LSW2交换机会把此帧发给LSW2的E0/0/2(因为E0/0/2属于VLAN3),根据Access出方向规则(发出时,带tag的数据去掉tag),从而PC4收到此ICMP请求报文。PC4到PC1方向:

PC4收到ICMP请求报文之后,必须发给对方ICMP应答报文,当对方收到应答报文之后才能确认自己和PC4是联通的。大致流程和PC1到PC4相同,PC4发送ICMP应答报文到LSW2的E0/0/2接口,此接口加上本接口的PVID(3),然后LSW2的E0/0/3接口收到此帧,根据规则会去掉PVID(3),然后帧到达LSW1的E0/0/3接口,E0/0/3接口打上本接口的PVID(2),然后此帧被传送到LSW1的E0/0/1接口,此接口去掉tag,然后PC1收到ICMP应答报文。2,PC1为何不能Ping通PC3

PC1到PC3方向:

PC1发送的数据帧到达LSW1的E0/0/1接口,此接口打上标签PVID(2),然后帧被转发到LSW1的E0/0/3接口,LSW1的E0/0/3接口会去掉此tag,然后将帧发送到LSW2的E0/0/3接口,此接口打上此接口的PVID(3),然后数据帧被转发到LSW2的E0/0/1接口,由于此帧的PVID(3)和E0/0/1的VLANID(2)不同,所以此帧被丢弃,故PC1不同PingPC3.3,重点讲解PC2为何Ping不通PC4

PC2到PC4方向:

PC2把数据帧发送到LSW1的E0/0/2,此接口把帧加上PVID(3),当帧到达LSW1的E0/0/3接口的时候,此接口将直接转发带着PVID(3)的帧,因为PVID(3)和此接口的默认PVID不同,接下来帧到达LSW2的E0/0/3接口,此接口也是直接转发,当LSW2的E0/0/2收到此帧时,会去掉此PVID(3),然后把数据帧传送给PC4。PC4到PC2方向:

当PC4收到ICMP请求报文之后,会回复对方ICMP应答报文,PC4把数据帧发到LSW2的E0/0/2接口,此接口给帧打上PVID(3)的标签,然后把帧发送给LSW2的E0/0/3,此接口会去掉PVID(3),然后把untag帧发送给LSW1的E0/0/3,LSW1的E0/0/3会对此帧打上PVID(2)的标签,然后把帧发送给LSW1的E0/0/2,由于LSW1的E0/0/2的PVID(2)和此帧的PVID(3)不同,所以此接口会丢弃此帧,从而导致PC2 Ping PC4失败。4,抓包测试PC2 ping PC4

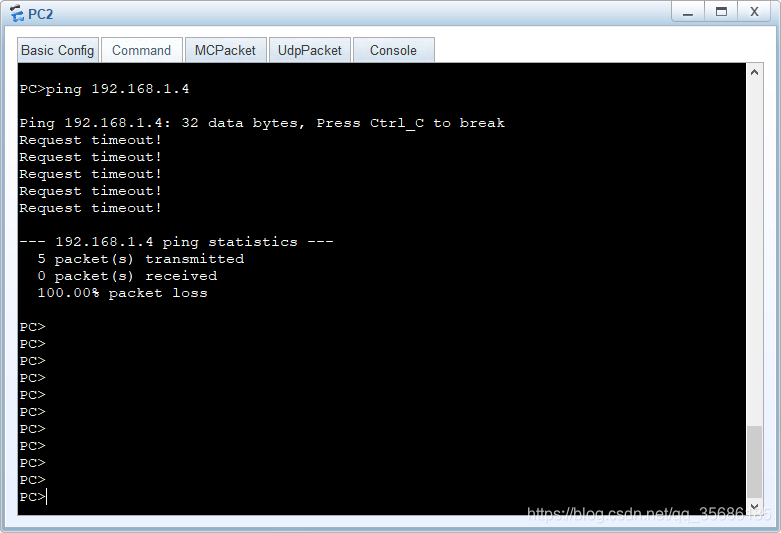

用PC2 Ping PC4结果如下

由图可知PC2 ping不通PC4

在LSW1的E0/0/3接口下抓包结果如下:

由图可知,PC4发送的ICMP应答包已经到达了LSW1的接口E0/03

在LSW1的E0/0/2接口下抓包结果如下:

由图可知,说明LSW1的E0/0/2接口把ICMP应答包给丢弃了。

一定要理解这个过程

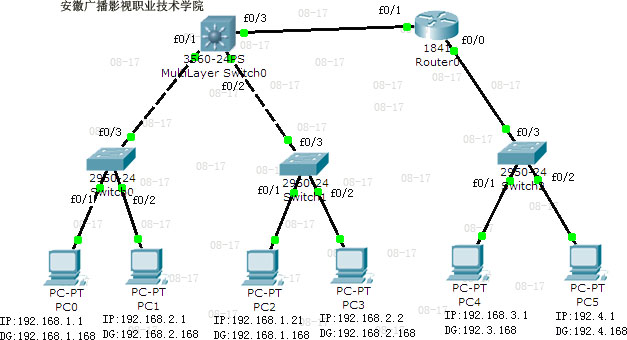

三层交换机与路由器的配置 实例(图解)

本篇文章是转载,目前还没有授权,如有意见请告知,我将删除

目的:学会使用三层交换与路由器让处于不同网段的网络相互通信

实验步骤:一:二层交换机的配置:

在三个二层交换机上分别划出两VLAN,并将二层交换机上与三层交换或路由器上的接线设置为trunk接口

二:三层交换机的配置:

1:首先在三层交换上划出两个VLAN,并进入VLAN为其配置IP,此IP将作为与他相连PC的网关。

2:将与二层交换机相连的线同样设置为trunk接线,并将三层交换与路由器连接的线设置为路由接口(no switchsport)

3:将路由器和下面的交换机进行单臂路由的配置

实验最终结果:拓扑图下各个PC均能相互通信

交换机的配置命令:

SW 0:

Switch>

Switch>en

Switch#conf

Configuring from terminal, memory, or network [terminal]?

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#vlan 2

Switch(config-vlan)#exit

Switch(config)#int f0/2

Switch(config-if)#switchport access vlan 2

Switch(config-if)#no shut

Switch(config-if)#int f0/3

Switch(config-if)#switchport mode trunk

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/3, changed state to down

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/3, changed state to up

Switch(config-if)#exit

Switch(config)#

SW 1:

Switch>en

Switch#conf

Configuring from terminal, memory, or network [terminal]?

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#int f0/2

Switch(config-if)#switchport access vlan 2

% Access VLAN does not exist. Creating vlan 2

Switch(config-if)#no shut

Switch(config-if)#exit

Switch(config)#int f0/3

Switch(config-if)#switchport mode trunk

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/3, changed state to down

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/3, changed state to up

Switch(config-if)#

SW 2:

Switch>en

Switch#conf

Configuring from terminal, memory, or network [terminal]?

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#int f0/2

Switch(config-if)#switchport access vlan 2

% Access VLAN does not exist. Creating vlan 2

Switch(config-if)#exit

Switch(config)#int f0/3

Switch(config-if)#switchport mode trunk

Switch(config-if)#

三层交换的配置命令:

Switch>en

Switch#conf

Configuring from terminal, memory, or network [terminal]?

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#int f0/1

Switch(config-if)#switchport mode trunk

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/2, changed state to down

Switch(config-if)#exit

Switch(config)#int f0/2

Switch(config-if)#switchport mode trunk

Switch(config-if)#exit

Switch(config)#vlan 2

Switch(config-vlan)#exit

Switch(config)#int vlan 1

Switch(config-if)#no shut

%LINK-5-CHANGED: Interface Vlan1, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan1, changed state to up

Switch(config-if)#ip address 192.168.1.168 255.255.255.0

Switch(config-if)#exit

Switch(config)#int vlan 2

%LINK-5-CHANGED: Interface Vlan2, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan2, changed state to upSwitch(config-if)#ip add

Switch(config-if)#ip address 192.168.2.168 255.255.255.0

Switch(config-if)#

%LINK-5-CHANGED: Interface FastEthernet0/3, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/3, changed state to up

Switch(config-if)#exit

Switch(config)#int f0/3

Switch(config-if)#no switchport

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/3, changed state to down

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/3, changed state to upSwitch(config-if)#

Switch(config-if)#ip address 192.168.10.1 255.255.255.0

Switch(config-if)#no shut

Switch(config-if)#exit

Switch(config)#ip routing

Switch(config-if)#exit

Switch(config)#ip route 0.0.0.0 0.0.0.0 192.168.10.2

Switch(config)#

路由器的配置:

Router>en

Router#conf

Configuring from terminal, memory, or network [terminal]?

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#int f0/0

Router(config-if)#no shut

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to up

Router(config-if)#exit

Router(config)#int f0/1

Router(config-if)#no shut

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/1, changed state to up

Router(config-if)#exit

Router(config)#int f0/0

Router(config-if)#no shut

Router(config-if)#exit

Router(config)#int f0/0.1

Router(config-subif)#encapsulation dot1Q 1

Router(config-subif)#ip address 192.168.3.168 255.255.255.0

Router(config-subif)#exit

Router(config)#int f0/0.2

Router(config-subif)#encapsulation dot1Q 2

Router(config-subif)#ip add

Router(config-subif)#ip address 192.168.4.168 255.255.255.0

Router(config-subif)#exit

Router(config)#ip route 0.0.0.0 0.0.0.0 192.168.10.1

Router(config)#exit

%SYS-5-CONFIG_I: Configured from console by console

Router#conf

Configuring from terminal, memory, or network [terminal]?

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#int f0/1

Router(config-if)#ip add

Router(config-if)#ip address 192.168.10.2 255.255.255.0

Router(config-if)#

我不知道为什么你要在三层交换机上把f0/1划入vlan 10、f0/2划入vlan 20

我觉得你这样做是完全多余的

你试试去掉在SWA上配置的“把f0/1划入vlan 10、f0/2划入vlan 20”

然后看看能否通信了

我的配置是:

三层交换机(就是你的SA):

Switch>en //进入特权模式

Switch#conf t //进入全局模式

Switch(config)#in f0/24 //进入f0/24接口

Switch(config-if)#sw mo tr //启用trunk

Switch#vlan da //进入vlan数据库模式

Switch(vlan)#vlan 10 //创建valn 10

Switch(vlan)#vlan 20 //创建valn 20

Switch(vlan)#ex //退出vlan数据库模式

Switch#conf t

Switch(config)#in vlan 10 //进入vlan 10

Switch(config-if)#ip add 192.168.10.254 255.255.255.0 //配置IP

Switch(config-if)#no sh //启用

Switch(config-if)#ex //退出

Switch(config)#in vlan 20

Switch(config-if)#ip add 192.168.20.254 255.255.255.0

Switch(config-if)#no sh

二层交换(就是你的SB):

Switch>en

Switch#conf t

Switch(config)#in f0/24

Switch(config-if)#sw mo tr

Switch#vlan da

Switch(vlan)#vlan 10

Switch(vlan)#vlan 20

Switch(vlan)#ex

Switch#conf t

Switch(config)#in f0/23

Switch(config-if)#sw acc vlan 10

Switch(config-if)#sw mo acc

Switch(config-if)#ex

Switch(config)#in f0/22

Switch(config-if)#sw acc vlan 10

Switch(config-if)#sw mo acc

Switch(config-if)#ex

Switch(config)#in f0/21

Switch(config-if)#sw acc vlan 20

Switch(config-if)#sw mo acc

PC1:

PC>ipconfig

IP Address………………….: 192.168.10.111

Subnet Mask…………………: 255.255.255.0

Default Gateway……………..: 192.168.10.254

PC2:

PC>ipconfig

IP Address………………….: 192.168.10.222

Subnet Mask…………………: 255.255.255.0

Default Gateway……………..: 192.168.10.254

PC3:

PC>ipconfig

IP Address………………….: 192.168.20.111

Subnet Mask…………………: 255.255.255.0

Default Gateway……………..: 192.168.20.254

经测试: pc1 ping pc3是通的 任何一台PC都能PING通网关和其他PC

设备:华为3928三层交换机一台,PC主机两台PC-A ,PC-B。网线(略)

初始配置:3928交换机 IP:192.168.10.1 VLAN 10

PC-A IP:192.168.20.2 VLAN 20

PC-B IP:192.168.30.2 VLAN 30

问题:如何写代码使得两台主机在不同VLAN间可以进行互通?

知道vlan间是需要路由才互通的. 但你知道,华为华三的交换机,默认下,vlan间的路由就是互通的. 不需要作设置的. 跟netgear这一类不同的.

很简单的.

vlan 20

port e 0/2

vlan 30

port e 0/3

inter vlan 20

ip add 192.168.20.1 255.255.255.0

inter vlan 30

ip add 192.168.30.1 255.255.255.0

就这几句,就行了.

pc-a 接2号口, pc-b接3号口. 搞定

实例:一个三层交换机

配置10个vlan,每个vlan用一个ip段,如172.16.1.0/24,172.16.2.0/24….,设置一个公共区,用于接入intenet路由器及公共访问文件服务器,要求每个vlan都能访问公共区,各vlan之间最好也能访问,请教如何配置?半路出家的和尚,初学,希望能得到详细的帮助,谢!

问题补充:

每个vlan 4个千兆口,机器上有个引擎带12个电口,还有一个48口业务板。

一楼只画了vlan,我的公共服务器放哪?公网路由放哪?客户端怎么设置网关,等等…..

我就不按照你的172.16.1.0来了!下面用的是192.168.1.1/192.168.2.1等等!

vlan database

vlan 1 name vlan1

vlan 2 name vlan2

vlan 3 name vlan3

config t

interface GigabitEthernet1/1

switchport access vlan 1

switchport mode access

interface GigabitEthernet1/2

switchport access vlan 2

switchport mode access

interface GigabitEthernet1/3

switchport access vlan 3

switchport mode access

int vlan 1

ip add 192.168.1.1 255.255.255.0

no sh

int vlan 2

ip add 192.168.2.1 255.255.255.0

no sh

int vlan 3

ip add 192.168.3.1 255.255.255.0

no sh

ip routing

利用三层交换机实现不同VLAN间的通信步骤

1,建立多个vlan

2,在每个vlan 上设置IP

3,把终端接入相应的vlan,并把网关设置为相应vlan的IP

4,在3层交换机上做一条默认路由就OK了

一、组网需求:

交换机配置了4个VLAN,分别为VLAN1,VLAN2,VLAN3,VLAN4,要求VLAN1可以与VLAN2,3,4互访,但是VLAN2,3,4之间不能互访,用Hybrid端口属性实现此功能。

二、组网图:

无

三、配置步骤:

1. 创建VLAN2

[Quidway]vlan 2

2. 创建VLAN3

[Quidway-vlan2]vlan 3

3. 创建VLAN4

[Quidway-vlan3]vlan 4

4. 进入端口Ethernet1/0/1

[Quidway-vlan4] interface Ethernet1/0/1

5. 将端口设置为hybrid模式

[Quidway-Ethernet1/0/1]port link-type hybrid

6. 设置端口pvid为1

[Quidway-Ethernet1/0/1]port hybrid pvid vlan 1

7. 允许VLAN1,2,3,4不打标签通过

[Quidway-Ethernet1/0/1]port hybrid vlan 1 to 4 untagged

8. 进入端口Ethernet1/0/2

[Quidway-Ethernet1/0/1]interface Ethernet1/0/2

9. 将端口设置为hybrid模式

[Quidway-Ethernet1/0/2]port link-type hybrid

10. 设置端口pvid为2

[Quidway-Ethernet1/0/2]port hybrid pvid vlan 2

11. 允许VLAN1,2不打标签通过

[Quidway-Ethernet1/0/2]port hybrid vlan 1 to 2 untagged

12. 进入端口Ethernet1/0/3

[Quidway-Ethernet1/0/2]interface Ethernet1/0/3

13. 将端口设置为hybrid模式

[Quidway-Ethernet1/0/3]port link-type hybrid

14. 设置端口pvid为3

[Quidway-Ethernet1/0/3]port hybrid pvid vlan 3

15. 允许VLAN1,3不打标签通过

[Quidway-Ethernet1/0/3]port hybrid vlan 1 3 untagged

16. 进入端口Ethernet1/0/4

[Quidway-Ethernet1/0/3]interface Ethernet1/0/4

17. 将端口设置为hybrid模式

[Quidway-Ethernet1/0/4]port link-type hybrid

18. 设置端口pvid为4

[Quidway-Ethernet1/0/4]port hybrid pvid vlan 4

19. 允许VLAN1,4不打标签通过

[Quidway-Ethernet1/0/4]port hybrid vlan 1 4 untagged

四、配置关键点:

1. 利用交换机以太网端口的Hybrid特性,可以实现PVLAN的功能。

2. 采用Hybrid属性实现的PVLAN功能和PVLAN的工作机制存在较大差异,上述情况只适用于网络流量,网络用户较少的应用。

1框0槽1口

一般说来一个设备就是1个框,会有好几个插槽位,所以会出现这样的编号

1/0/1 1框0槽1口

1/1/2 1框1槽2口

1/2/3 1框2槽3口

补充一下,现在还有一种编号方式,差不多的

1/0/1 1槽0框1口

2/0/2 2槽0框2口

3/0/3 2槽0框3口

也就是说,编号中不变的就是框,槽位会对应几个端口

交换机的三种vlan划分方法详解,划分vlan不再难

本篇文章是转载,目前还没有授权,如有意见请告知,我将删除

华为也是在项目中用的比较多交换机,因此,我们今天以华为交换机为例,来讲解vlan的3种划分方法,360度来了解vlan。

如果你以对vlan了解不多,那么这篇文章可以带你深入学习vlan,都有详细注释。

端口类型

在学习划分vlan前,必须要了解华为交换机的端口类型,以及他们的使用方法,因为端口的类型在实际配置中是必须会用到的,因为下面的vlan划分会用到。

1、Access类型端口

执行命令port default vlan vlan-id,将端口加入到指定的VLAN中。

Access类型端口只能属于1个VLAN,一般用于连接计算机端口;

2、Trunk类型端口

Trunk类型端口可以允许多个VLAN通过,可以接收和发送多个VLAN 报文,

3、Hybrid类型端口

– 选择执行其中一个步骤配置Hybrid端口加入VLAN的方式:Hybrid类型端口:可以允许多个VLAN通过,可以接收和发送多个VLAN 报文。

我们前面曾说到,关于vlan的划分方法有很多,项目应用中较多的方法就是基于端口划分vlan、基于mac地址划分vlan、基于ip地址划分vlan,要真正对vlan了解,必须熟悉这三次划分方法,以便于根据实际项目进行应用。

一、基于端口的vlan划分方法

这里面为了方便大家理解,直接用实例讲解更清楚。

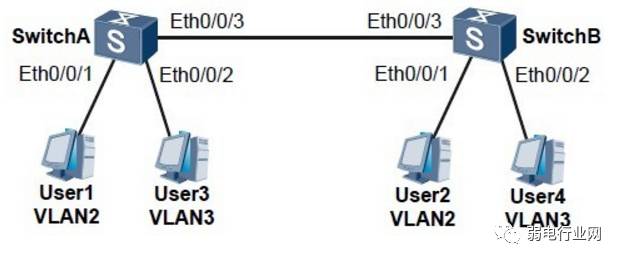

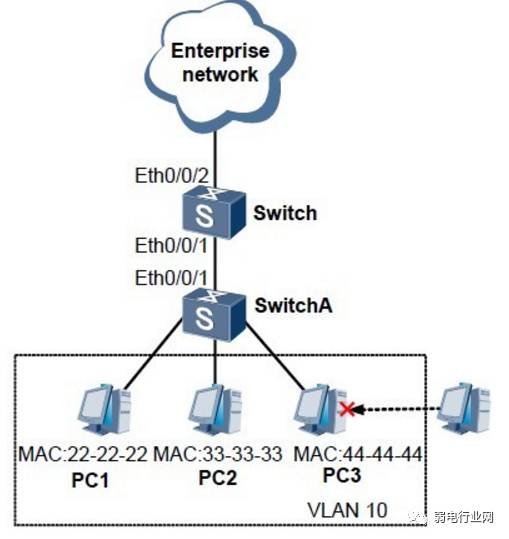

1、组网需求

如图1所示,某企业的交换机连接有很多用户,且相同业务用户通过不同的设备接入企业网络。为了通信的安全性,也为了避免广播报文泛滥,企业希望业务相同用户之间可以互相访问,业务不同用户不能直接访问。

可以在交换机上配置基于端口划分VLAN,把业务相同的用户连接的端口划分到同一VLAN。

也就是不同VLAN的用户不能直接进行二层通信,同一VLAN内的用户可以直接互相通信。

2、配置步骤

步骤1 在SwitchA创建VLAN2和VLAN3,并将连接用户的端口分别加入VLAN。SwitchB配置与SwitchA类似,不再赘述。

[Quidway] system-view //进入配置视图

[Quidway] sysname SwitchA //给交换机命名

[SwitchA] vlan batch 2 3 //同时创建vlan2与vlan3

[SwitchA] interface ethernet 0/0/1 //进入端口0/0/1

[SwitchA-Ethernet0/0/1] port link-type access //设置端口模式为access

[SwitchA-Ethernet0/0/1] port default vlan 2 //将端口加入vlan2中

[SwitchA-Ethernet0/0/1] quit //退出

[SwitchA] interface ethernet 0/0/2 //进入端口0/0/2

[SwitchA-Ethernet0/0/2] port link-type access //端口模式为access

[SwitchA-Ethernet0/0/2] port default vlan 3 //将端口加入vlan3中

[SwitchA-Ethernet0/0/2] quit //退出

步骤2 配置SwitchA上与SwitchB连接的端口类型及通过的VLAN。SwitchB配置与SwitchA类似,不再赘述。

[SwitchA] interface ethernet 0/0/3 //进入端口0/0/3

[SwitchA-Ethernet0/0/3] port link-type trunk //设置端口模式为trunk

[SwitchA-Ethernet0/0/3] port trunk allow-pass vlan 2 3 //trunk口允许通过vlan2与vlan3的数据包

步骤3 验证配置结果将User1和User2配置在一个网段,比如192.168.100.0/24;将User3和User4配置在一个网段,比如192.168.200.0/24。

User1和User2能够互相ping通,但是均不能ping通User3和User4。User3和User4能够互相ping通,但是均不能ping通User1和User2。

二、基于MAC地址vlan划分方法

1、组网需求

某个公司的网络中,网络管理者将同一部门的员工划分到同一VLAN。为了提高部门内的信息安全,要求只有本部门员工的PC才可以访问公司网络。

如图2所示,PC1、PC2、PC3为本部门员工的PC,要求这几台PC可以通过SwitchA、Switch访问公司网络,如换成其他PC则不能访问。可以配置基于MAC地址划分VLAN,将本部门员工PC的MAC地址与VLAN绑定,从而实现该需求。

2、操作步骤

这里面弱电君对上面重复的注释就不再解释了,和上面一样,大家也可以验证下,经过上面的理解,是否能认识下面的配置代码。

步骤1 配置Switch

# 创建VLAN

[Quidway] system-view

[Quidway] vlan batch 10 100

# 配置接口的PVID和加入VLAN

[Quidway] interface ethernet 0/0/1

[Quidway-Ethernet0/0/1] port hybrid pvid vlan 100 //将接口以加入到vlan100

[Quidway-Ethernet0/0/1] port hybrid untagged vlan 10 //untagged是指当数据离开端口时脱掉标签,指定端口允许VLAN 10的数据帧通过,且发送时不带VLAN标签

[Quidway-Ethernet0/0/1] quit #退出

[Quidway] interface ethernet 0/0/2 #进入端口0/0/2

[Quidway-Ethernet0/0/2] port hybrid tagged vlan 10 //tagged是指当数据离开端口时带着标签,指定允许VLAN 10的数据帧通过,且发送时必须带有VLAN标签

[Quidway-Ethernet0/0/2] quit

# PC的MAC地址与VLAN10关联

[Quidway] vlan 10

[Quidway-Vlan10] mac-vlan mac-address 22-22-22

//关联pc1的mac地址

[Quidway-Vlan10] mac-vlan mac-address 33-33-33

//关联pc2的mac地址

[Quidway-Vlan10] mac-vlan mac-address 44-44-44

//关联pc3的mac地址

[Quidway-Vlan10] quit

# 使能接口的基于MAC地址划分VLAN功能

[Quidway] interface ethernet 0/0/1

[Quidway-Ethernet0/0/1] mac-vlan enable

//起动端口的mac-vlan功能

[Quidway-Ethernet0/0/1] quit

三、基于IP子网的vlan划分

1、组网需求

某企业拥有多种业务,如IPTV、VoIP、Internet等,每种业务使用的IP地址网段各不相同。为了便于管理,现需要将同一种类型业务划分到同一VLAN中,不同类型的业务划分到不同VLAN中。

如图3所示,Switch接收到用户报文有数据、IPTV、语音等多种业务,用户设备的IP地址网段各不相同。现需要将不同类型的业务划分到不同的VLAN中,通过不同的VLANID分流到不同的远端服务器上以实现业务互通。

这类在实际应用中是比较多的。

2、配置思路

采用如下的思路配置基于IP子网划分VLAN:

a、创建VLAN,确定每种业务所属的VLAN。

b、关联IP子网和VLAN,实现根据报文中的源IP地址或指定网段确定VLAN。

c、配置端口加入VLAN,实现基于IP子网的VLAN通过当前端口。

d、配置VLAN划分方式的优先级,确保优先选择基于IP子网划分VLAN。

e、使能基于IP子网划分VLAN。

3、操作步骤

步骤1 创建VLAN

# 在Switch上创建VLAN100、VLAN200和VLAN300。

[Quidway] system-view

[Quidway] vlan batch 100 200 300

步骤2 配置接口

# 在Switch上配置接口Eth0/0/1为Hybrid类型,并加入VLAN100、VLAN200和VLAN300。

[Quidway] interface ethernet 0/0/1

[Quidway-Ethernet0/0/1] port link-type hybrid //设置端口为hybrid模式

[Quidway-Ethernet0/0/1] port hybrid untagged vlan100 200 300 //指定端口允许VLAN 100、vlan200、vlan300的数据帧通过,且发送时不带VLAN标签

[Quidway-Ethernet0/0/1] quit

# 在Switch上配置接口Eth0/0/2加入VLAN100。

[Quidway] interface ethernet 0/0/2

[Quidway-Ethernet0/0/2] port link-type trunk

[Quidway-Ethernet0/0/2] port trunk allow-pass vlan 100 //接口0/0/2加入vlan100

[Quidway-Ethernet0/0/2] quit

# 在Switch上配置接口Eth0/0/3加入VLAN200。

[Quidway] interface ethernet 0/0/3

[Quidway-Ethernet0/0/3] port link-type trunk

[Quidway-Ethernet0/0/3] port trunk allow-pass vlan 200 //接口0/0/3加入vlan200

[Quidway-Ethernet0/0/3] quit

# 在Switch上配置接口Eth0/0/4加入VLAN300。

[Quidway] interface ethernet 0/0/4

[Quidway-Ethernet0/0/4] port link-type trunk

[Quidway-Ethernet0/0/4] port trunk allow-pass vlan 300 //接口0/0/4加入vlan300

[Quidway-Ethernet0/0/4] quit

# 在Switch上配置接口Eth0/0/1使能基于IP子网划分VLAN功能。

[Quidway] interface ethernet 0/0/1

[Quidway-Ethernet0/0/1] ip-subnet-vlan enable

[Quidway-Ethernet0/0/1] quit

步骤3 配置基于IP子网划分VLAN

# 在Switch上配置VLAN100与IP地址192.168.1.2/24关联,优先级为2。

[Quidway] vlan 100

[Quidway-vlan100] ip-subnet-vlan 100 ip 192.168.1.2 24 priority 2

[Quidway-vlan100] quit

# 在Switch上配置VLAN200与IP地址192.168.2.2/24关联,优先级为3。

[Quidway] vlan 200

[Quidway-vlan200] ip-subnet-vlan 200 ip 192.168.2.2 24 priority 3

[Quidway-vlan200] quit

# 在Switch上配置VLAN300与IP地址192.168.3.2/24关联,优先级为4。

[Quidway] vlan 300

[Quidway-vlan300] ip-subnet-vlan 300 ip 192.168.3.2 24 priority 4

[Quidway-vlan300] quit

步骤4 验证配置结果

在Switch上执行以下命令,显示信息如下:

[Quidway] display ip-subnet-vlan vlan all

—————————————————————-

Vlan Index IpAddress SubnetMask Priority

—————————————————————-

100 1 192.168.1.2 255.255.255.0 2

200 1 192.168.2.2 255.255.255.0 3

300 1 192.168.3.2 255.255.255.0 4

—————————————————————-

ip-subnet-vlan count: 3 total count: 3

即为组网配置成功。

详解交换机VLAN划分的几种实现方式

本篇文章是转载,目前还没有授权,如有意见请告知,我将删除

VLAN即Virtual Local Area Network,虚拟局域网,是计算机网络中一个很重要和很强大的功能,通过VLAN能够在逻辑上把一个广播域划分成多个广播域,一个广播域对应了一个特定的用户组,已满足不同部门、群组用户上网需求。相比传统的局域网技术,VLAN技术有助于控制流量、减少设备投资、简化网络管理、提高网络的安全性。

VLAN在交换机上的实现方法,可以大致分为静态VLAN和动态VLAN两种,其中动态VLAN又可以继续细分成几个小类。下表总结了静态VLAN和动态VLAN的相关信息。

| 类别 | 实现方式 | |

| 静态VLAN | 将交换机的各端口固定指派给VLAN(常用) | |

| 动态VLAN | 基于MAC的VLAN | 根据各端口所连计算机的MAC地址设定(常用) |

| 基于子网的VLAN | 根据端口所连计算机的IP地址设定(少用) | |

| 基于用户的VLAN | 根据端口所连计算机上登录的用户设定(很少用) |

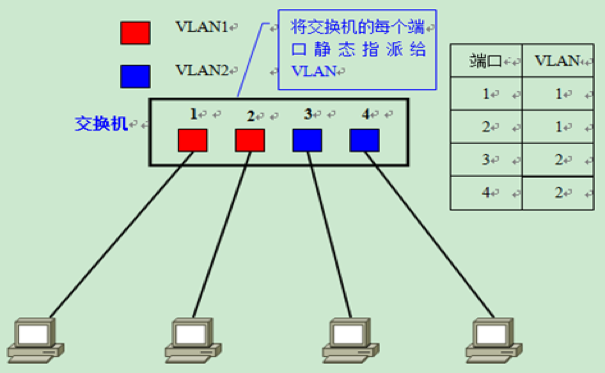

1. 基于端口划分的VLAN

这是最常应用的一种VLAN划分方法,应用也较为广泛、较有效,目前绝大多数VLAN协议的交换机都提供这种VLAN配置方法。这种划分VLAN的方法是根据以太网交换机的交换端口来划分的,它是将VLAN交换机上的物理端口和VLAN交换机内部的PVC(永久虚电路)端口分成若干个组,每个组构成一个虚拟网,相当于一个独立的VLAN交换机。

对于不同部门需要互访时,可通过路由器或者三层交换机实现转发。

从这种划分方法本身我们可以看出,这种划分的方法的优点是定义VLAN成员时非常简单,只要将所有的端口都定义为相应的VLAN组即可。适合于任何大小的网络。它的缺点是如果某用户离开了原来的端口,到了一个新的交换机的某个端口,必须重新定义。

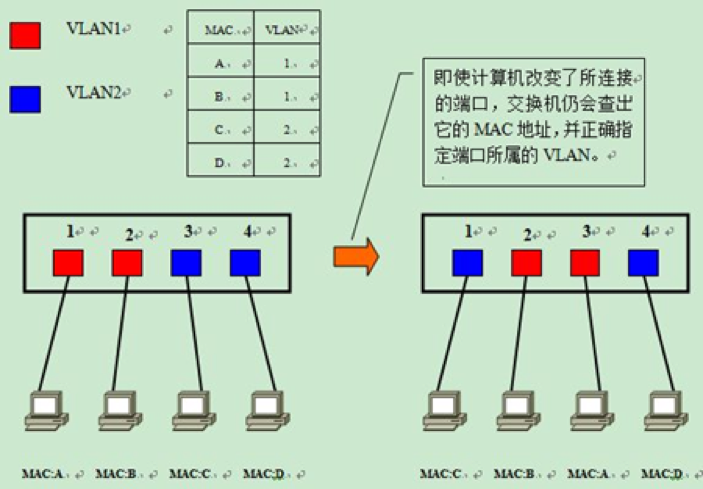

2. 基于MAC地址划分VLAN

这种划分VLAN的方法是根据每个主机的MAC地址来划分,即对每个MAC地址的主机都配置他属于哪个VLAN,这种方式的VLAN允许网络用户从一个物理位置移动到另一个物理位置时,自动保留其所属VLAN的成员身份。

假定有一个MAC地址“A”被交换机设定为属于VLAN “10”,那么不论MAC地址为“A”的这台计算机连在交换机哪个端口,该端口都会被划分到VLAN 10中去。计算机A连在端口1时,端口1属于VLAN 10;而计算机A连在端口2时,则是端口2属于VLAN 10。

由这种划分的机制可以看出,这种VLAN的划分方法的优点就是当用户物理位置移动时,即从一个交换机换到其他的交换机时,VLAN不用重新配置,因为它是基于用户MAC,而不是基于交换机的端口。这种方法的缺点是初始化时,所有的用户都必须进行配置,如果有几百个甚至上千个用户的话,配置是非常累的,所以这种划分方法通常适用于小型局域网或者针对安全性要求比较高的部分终端。

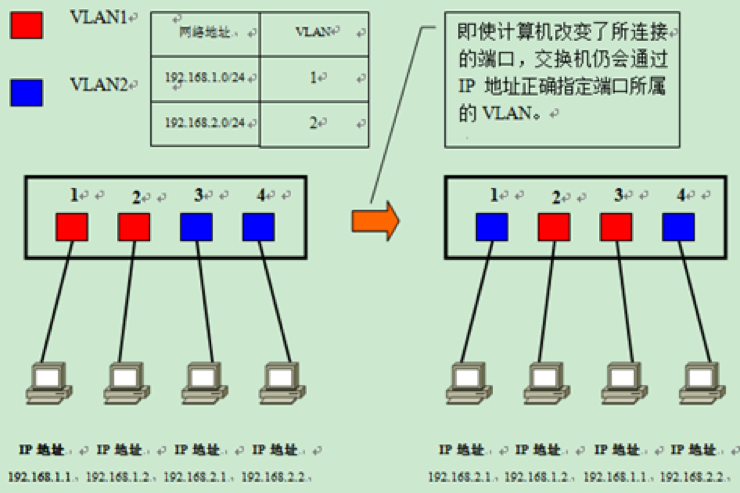

3. 基于IP地址/网段划分VLAN

基于子网的VLAN,则是通过所连计算机的IP地址,来决定端口所属VLAN的。不像基于MAC地址的VLAN,即使计算机因为交换了网卡或是其他原因导致MAC地址改变,只要它的IP地址不变,就仍可以加入原先设定的VLAN。

因此,与基于MAC地址的VLAN相比,能够更为简便地改变网络结构。IP地址是OSI参照模型中第三层的信息,所以我们可以理解为基于子网的VLAN是一种在OSI的第三层设定访问链接的方法。

4.基于计算机用户的VLAN

基于计算机用户的VLAN,则是根据交换机各端口所连的计算机上当前登录的用户,来决定该端口属于哪个VLAN。这里的用户识别信息,一般是计算机操作系统登录的用户,比如可以是Windows域中使用的用户名。这些用户名信息,属于OSI第四层以上的信息。

5.扩展阅读1:Voice VLAN

Voice VLAN是为用户的语音数据流划分的VLAN。用户通过创建Voice VLAN并将连接语音设备的端口加入Voice VLAN,可以使语音数据集中在Voice VLAN中进行传输,便于对语音流进行有针对性的 QoS(Quality of Service,服务质量)配置,提高语音流量的传输优先级,保证通话质量。

6.扩展阅读2:GUEST VLAN

GUEST VLAN,是指用户在802.1x 认证前属于缺省VLAN(即Guest VLAN),用户访问该VLAN 内的资源不需要认证,只能访问有限的网络资源,但此时不能够访问其他网络资源 。这个VLAN就是GUEST VLAN。

当802.1x认证通过后重新划分到正式的VLAN中,通常用在校园网或者是企业网中。

7.扩展阅读3:QinQ技术

QinQ也称StackedVLAN 或Double VLAN。

QinQ是在802.1q协议标签前再次封装802.1q协议标签,其中一层标识用户系统网络,一层标识网络运营网络,将其扩展实现用户线路标识。运营商VLAN标记在IPDSLAM网络侧插入,在用户侧删除。BAS通过识别用户的第二个VLAN确定用户线路标识。

QinQ 允许运营商为每个用户分配最大到4K的第二个VLAN ID,很好地解决了VLAN(最大4k) 数量不足问题。

MacOS下如何挂载NTFS

本篇文章是转载,目前还没有授权,如有意见请告知,我将删除

- 安装Brew

- 1 在终端里面执行 /bin/bash -c “$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/HEAD/install.sh)”

- 安装好brew后,在终端执行

- brew tap gromgit/homebrew-fuse

- brew install ntfs-3g-mac

- # unmount if necessary

- sudo diskutil unmount /dev/disk1s1

- # mount with ntfs-3g

- sudo mkdir /Volumes/NTFS

- sudo /usr/local/bin/ntfs-3g /dev/disk1s1 /Volumes/NTFS -o local -o allow_other -o auto_xattr -o auto_cache

- # alternatively…

- sudo /usr/local/sbin/mount_ntfs /dev/disk1s1 /Volumes/NTFS

- 卸载方式为

- sudo umount /Volumes/NTFS

linux下怎么通过samba共享挂载的硬盘

本篇文章是转载,目前还没有授权,如有意见请告知,我将删除

Windows端:

挂载方式:把windows文件夹共享了,启用smb/cifs文件共享支持

卸载方式:右键点击处理即可。

Linux端:

挂载方式:

mkdir /mnt/win

sudo mount -t cifs //192.168.0.10/share folder /mnt/win -o username=administrator,password=’111111′,dir_mode=0777,file_mode=0777,vers=2.0

卸载方式:sudo umount /mnt/win

这样就mount上了可读写的文件夹